Strategia tecnologica integrata per la resilienza operativa digitale Nel mondo digitale di oggi, la resilienza operativa rappresenta un elemento cruciale per garantire la continuità e l’efficienza delle attività aziendali e personali. Con l’aumento della dipendenza dalle tecnologie informatiche, è fondamentale adottare una strategia tecnologica integrata che consenta di affrontare con successo ogni tipo di imprevisto,...

Strategie Avanzate per Zero-Trust in Reti Legacy Sicure Nel panorama attuale della sicurezza informatica, la crescente complessità delle reti aziendali e la presenza di infrastrutture legacy rappresentano una sfida significativa. Implementare un modello Zero-Trust in ambienti legacy può sembrare un’impresa ardua, ma con strategie avanzate e mirate è possibile garantire protezione e continuità operativa. In...

Configurazione Guidata dell’Autenticazione Ibrida Avanzata in Exchange L’autenticazione ibrida avanzata in Exchange rappresenta oggi uno degli strumenti più efficaci per garantire sicurezza, flessibilità e integrazione tra le infrastrutture on-premise e cloud. Se stai cercando di ottimizzare la gestione delle credenziali e migliorare la sicurezza della tua posta elettronica aziendale, questa guida ti accompagnerà passo passo...

Aggiornamento automatizzato WordPress senza interruzioni operative WordPress è la piattaforma di gestione contenuti (CMS) più utilizzata al mondo, grazie alla sua flessibilità e facilità d’uso. Tuttavia, mantenere un sito WordPress sempre aggiornato è fondamentale per garantire sicurezza, performance e compatibilità con nuovi plugin e temi. L’aggiornamento manuale può essere un processo complesso e rischioso, soprattutto...

Ottimizzazione avanzata del flusso proxy per montaggio 8K Il mondo del video editing sta rapidamente evolvendo, spingendo i limiti della tecnologia verso risoluzioni sempre più elevate come l’8K. Questo standard offre una qualità visiva incredibile, ma comporta anche sfide significative in termini di gestione e montaggio dei file video. Una delle tecniche più efficaci per...

in SEO Marketing Implementazione Avanzata della Sicurezza a Livello di Riga in SQL Server e PostgreSQL

Implementazione Avanzata della Sicurezza a Livello di Riga in SQL Server e PostgreSQL Nel panorama odierno della sicurezza informatica, la protezione dei dati è diventata una priorità assoluta per aziende e professionisti IT. Tra le molteplici tecniche per salvaguardare le informazioni, la sicurezza a livello di riga rappresenta un approccio avanzato e molto efficace per...

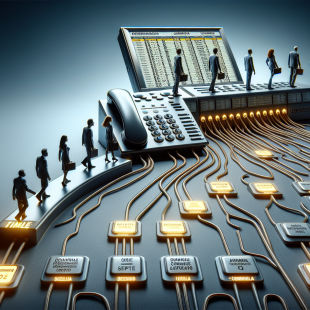

Teams Phone: rivoluziona la comunicazione sostituendo il centralino tradizionale Negli ultimi anni, la tecnologia ha trasformato radicalmente il modo in cui comunichiamo, soprattutto nel mondo del lavoro. Uno degli strumenti che sta cambiando le regole del gioco è Microsoft Teams Phone. Questa soluzione innovativa sta rapidamente sostituendo i tradizionali centralini telefonici, offrendo nuove opportunità di...

Backup sicuro dei cataloghi Lightroom su cloud ibrido avanzato Il backup dei dati è una delle pratiche più importanti per chi lavora con fotografie digitali, specialmente se si utilizzano software professionali come Adobe Lightroom. I cataloghi Lightroom rappresentano l’archivio centrale dei nostri lavori, contenendo metadati, modifiche non distruttive e organizzazione delle immagini. Per questo motivo,...

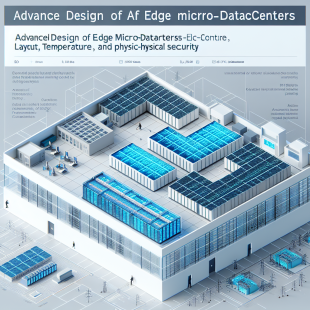

in SEO Marketing Progettazione Avanzata di Micro-Datacenter Edge: Layout, Temperatura e Sicurezza Fisica

Progettazione Avanzata di Micro-Datacenter Edge: Layout, Temperatura e Sicurezza Fisica Nel mondo della tecnologia moderna, i micro-datacenter edge rappresentano una soluzione fondamentale per garantire elaborazione dati rapida, efficiente e vicina agli utenti finali. La progettazione avanzata di questi centri di calcolo richiede un’attenzione particolare a vari aspetti, tra cui il layout degli spazi, la gestione...

Matter Protocol: Sicurezza Avanzata per Interoperabilità IoT Integrata Negli ultimi anni, l’Internet delle Cose (IoT) ha trasformato radicalmente il modo in cui viviamo e lavoriamo, con dispositivi intelligenti sempre più connessi tra loro. Tuttavia, questa crescita esponenziale ha portato alla luce una sfida cruciale: la sicurezza. In questo contesto, il Matter Protocol emerge come una...

Back to

Top